Hameçonnage : quand les cordonniers perdent leurs chaussures

L'éditeur Lookout a mené une campagne de phishing sur mobile auprès des exposants des Assises de la sécurité. Elle a obtenu un certain succès avec près de la moitié des personnes ciblées à avoir cliqué sur le lien en quelques minutes.

PublicitéLes cordonniers sont souvent les plus mal chaussés. L'expression peut aussi s'appliquer aux spécialistes de la cybersécurité. Quelques semaines avant la grande messe des Assises de la sécurité à Monaco, Lookout a mené une campagne de phishing sur mobile auprès des exposants. Une manière de savoir si les spécialistes sont plus vigilants ou au contraire tombent dans le piège comme tout le monde.

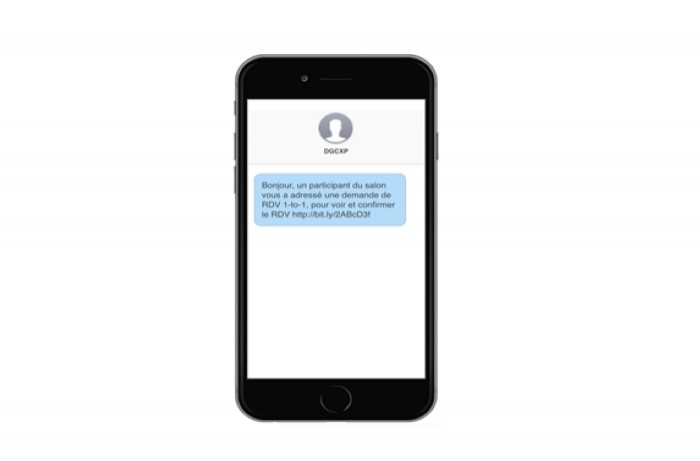

Un message par SMS précisait : « Bonjour, un participant du salon vous a adressé une demande de rendez-vous 1 to 1, pour voir et confirmer le RDV. http://bitly/2ABcD3f ». En cliquant sur le lien, la personne tombait sur une page d'accueil de Lookout lui expliquant qu'il venait d'être hameçonné. Comme une campagne de phishing traditionnel, l'équipe de Lookout a glané les numéros de téléphone des exposants sur les réseaux sociaux notamment LinkedIn. Au total, sur le millier d'exposants inscrits sur la plateforme, plus de 200 d'entre eux ont rendu public leur numéro de portable sur les réseaux sociaux.

Un premier clic au bout de 10 secondes

Les résultats de la campagne sont assez surprenants. Près de 50% des exposants ciblés ont cliqué sur le lien. Le délai minimum pour le premier clic était de 10 secondes. Au bout de 10 minutes, la moitié des personnes avait cliqué sur le lien. Cette démonstration est un clin d'oeil quelques jours avant l'ouverture de l'évènement monégasque. Elle rappelle aussi que les efforts de sensibilisation et de formation autour du phishing sont loin d'être superflus, y compris pour des experts en cybersécurité.

Article rédigé par

Jacques Cheminat, Rédacteur en chef LMI

Suivez l'auteur sur Linked In, Twitter

Commentaire

INFORMATION

Vous devez être connecté à votre compte CIO pour poster un commentaire.

Cliquez ici pour vous connecter

Pas encore inscrit ? s'inscrire