Ransom DDoS : menaces par poudre aux yeux

Une chose est sûre, les attaques DDoS ont toujours la cote auprès des pirates qui viennent de trouver un moyen supplémentaire d'en tirer des profits avec les demandes de rançons. Il ne faut pas se laisser abuser par ces procédés, estime Kaspersky qui assure que beaucoup de rançonneurs n'ont pas forcément les moyens de leurs ambitions.

PublicitéLes pirates ont trouvé une nouvelle façon de tirer profit des attaques DDoS. En plus de vendre leurs services aux plus offrants via le darknet, ils se mettent à demander des rançons. D'après Kaspersky, qui vient de publier son rapport trimestriel sur le sujet, ce mode de fonctionnement n'est plus l'apanage des propagateurs de ransomwares. Les entreprises prenant la menace des attaques par déni de service très au sérieux, elles sont parfois prêtes à payer pour ne pas y être exposées. Les pirates envoient ainsi à leur cible des demandes de rançon, souvent accompagnées d'une courte attaque faisant office de démonstration, en menaçant de passer à la vitesse supérieure si le paiement n'était pas honoré.

D'après Kaspersky, les pirates qui se livrent au ransom DDoS ne sont toutefois pas forcément des professionnels et n'ont parfois pas les moyens de leurs ambitions. Ils multiplient alors les demandes de rançon, en espérant que quelqu'un paye. Dans la majorité de ces cas-là, il n'y a pas d'attaque de démonstration. Ce sont surtout des entreprises pour lesquelles la mise hors service d'une ressource pourrait entraîner des pertes significatives. Par exemple, le groupe de hackers baptisé Armada Collective avait réclamé 315 000 dollars à sept banques sud-coréennes sous la menace de mettre leurs infrastructures à genoux.

Les DDoS toujours aussi politisées

Comme toujours, les attaques DDoS ont également ponctué les évènements politiques et économiques majeurs. Ainsi, pendant la campagne présidentielle française, les sites du Monde et du Figaro se sont retrouvés immobilisés. La chaîne Al Jazeera a été attaquée alors que les tensions au Moyen-Orient atteignaient leur paroxysme. Quant au site de la FCC (la commission américaine en charge des télécommunications), il a subi une attaque dès lors que l'abrogation de la neutralité du Net a été évoquée chez nos voisins d'outre-Atlantique. L'attaque de Skype qui avait bloqué les serveurs du service de communications pendant plusieurs heures avait également beaucoup fait parler d'elle, mais les motivations des attaquants restent aujourd'hui floues.

A noter que les pirates ont également bénéficié au deuxième trimestre d'un évènement majeur avec la découverte de SambaCry. Cette faille du logiciel de réseau Samba permet en effet d'exécuter à distance des commandes sur la plupart des systèmes Linux sans trop de difficultés. A noter d'ailleurs que ces derniers sont à nouveau les principaux vecteurs des attaques DDoS (51,23%). Ils avaient perdu cette place au profit des systèmes Windows au premier trimestre.

904 attaques en une journée

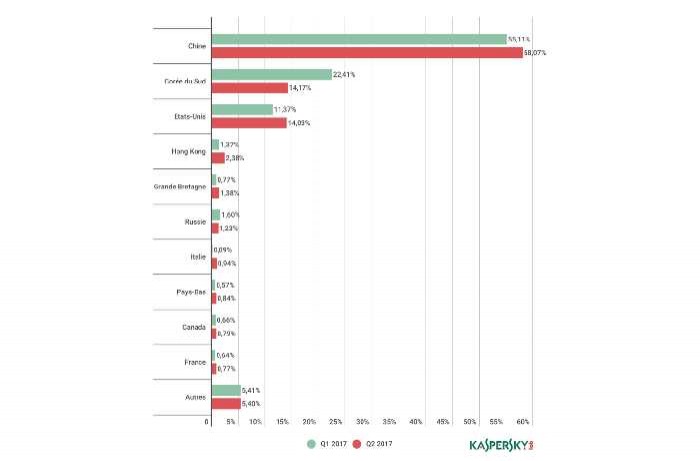

Quant à la répartition géographique des attaques, celle-ci n'évolue quasiment pas avec un trio de tête qui en concentre à lui seul plus de 85%. La Chine est largement en tête avec 58,07% suivie de la Corée du Sud (22,41%) et des Etats-Unis (14,03%). La France est au dixième rang des pays les plus visés avec 0,77% des attaques. Au deuxième trimestre, les équipes de Kaspersky ont ainsi repéré entre 131 (le 17 avril) et 904 (le 13 avril) attaques DDoS par jour.

Publicité Les techniques d'attaque n'ont pas non plus beaucoup évolué au deuxième trimestre. La SYB-DDos restant le choix favoris des pirates (53,26% des attaques). Les chercheurs de Corero Network ont toutefois identifié 400 DDoS organisées via des serveurs LDAP mal configurés, une nouveauté. Même si ce nombre représente une goutte d'eau dans l'océan, cette technique a permis de réaliser une attaque d'une puissance de 33 Gbit/s. De quoi submerger beaucoup d'infrastructures.

Article rédigé par

Oscar Barthe, Journaliste

Suivez l'auteur sur Linked In, Twitter

Commentaire

INFORMATION

Vous devez être connecté à votre compte CIO pour poster un commentaire.

Cliquez ici pour vous connecter

Pas encore inscrit ? s'inscrire